Assalamualaikum Wr. Wb.

Halo kembali lagi dengan saya ...

sekarang,saya akan membahas tentang Pengertian SYN Flooding

Attack pada mata kuliah Jaringan

Komputer. semoga bermanfaat yaa.....

SYN flooding attack adalah istilah teknologi informasi dalam

bahasa Inggris yang mengacu kepada salah satu jenis serangan Denial-of-service

yang menggunakan paket-paket SYN. Paket-paket SYN adalah salah satu jenis paket

dalam protokol Transmission Control Protocol yang dapat digunakan untuk membuat

koneksi antara dua host dan dikirimkan oleh host yang hendak membuat koneksi,

sebagai langkah pertama pembuatan koneksi dalam proses “TCP Three-way

Handshake”. Dalam sebuah serangan SYN Flooding, si penyerang akan mengirimkan

paket-paket SYN ke dalam port-port yang sedang berada dalam keadaan “Listening”

yang berada dalam host target. Normalnya, paket-paket SYN yang dikirimkan

berisi alamat sumber yang menunjukkan sistem aktual, tetapi paket-paket SYN

dalam serangan ini didesain sedemikian rupa, sehingga paket-paket tersebut

memiliki alamat sumber yang tidak menunjukkan sistem aktual. Ketika target menerima

paket SYN yang telah dimodifikasi tersebut, target akan merespons dengan sebuah

paket SYN/ACK yang ditujukan kepada alamat yang tercantum di dalam SYN Packet

yang ia terima (yang berarti sistem tersebut tidak ada secara aktual), dan

kemudian akan menunggu paket Acknowledgment (ACK) sebagai balasan untuk

melengkapi proses pembuatan koneksi. Tetapi, karena alamat sumber dalam paket

SYN yang dikirimkan oleh penyerang tidaklah valid, paket ACK tidak akan pernah

datang ke target, dan port yang menjadi target serangan akan menunggu hingga

waktu pembuatan koneksi “kedaluwarsa” atau timed-out. Jika sebuah port yang

listening tersebut menerima banyak paket-paket SYN, maka port tersebut akan

meresponsnya dengan paket SYN/ACK sesuai dengan jumlah paket SYN yang ia dapat

menampungnya di dalam buffer yang dialokasikan oleh sistem operasi. Jumlah

percobaan pembuatan koneksi TCP yang dapat ditampung oleh sebuah host di dalam

buffer memang berbeda-beda antara satu platform dengan platform lainnya, tapi

jumlahnya tidak lebih dari beberapa ratus buah koneksi saja. Dengan mengirimkan

banyak paket SYN ke sebuah port yang berada dalam keadaan listening yang berada

dalam host target, buffer koneksi yang dialokasikan oleh sistem penerima dapat

mengalami “kepenuhan” dan target pun menjadi tidak dapat merespons koneksi yang

datang hingga paket SYN yang sebelumnya mengalami “timed-out” atau buffer

memiliki ruang tampung yang lebih banyak. Beberapa sistem operasi bahkan dapat

mengalami hang ketika buffer koneksi terlalu penuh dan harus di-restart. Baik

pe-restart-an ulang sistem operasi atau buffer yang dipenuhi dengan paket SYN

yang tidak jelas datangnya dari mana tersebut mengakibatkan pengguna yang valid

dalam sebuah jaringan menjadi tidak dapat mengakses layanan-layanan dalam

jaringan. Sistem server di mana pengguna hendak mengakses pun menolak request

akses dari pengguna. Ada beberapa cara yang dapat dilakukan untuk mencegah dan

mengurangi efek dari SYN Flooding, yakni sebagai berikut: Meningkatkan ukuran

buffer koneksi TCP untuk meningkatkan jumlah percobaan pembuatan koneksi yang

dapat dilakukan secara simultan. Hal ini memang menjadi solusi sementara,

karena penyerang juga mungkin meningkatkan ukuran paket SYN yang ia kirimkan

untuk memenuhi buffer tersebut. Mengurangi nilai waktu kapan sebuah percobaan

pembuatan koneksi TCP menjadi “timed-out”. Hal ini juga menjadi solusi

sementara, apalagi jika jaringan di mana sistem berada sangat sibuk atau

lambat. Mengimplementasikan penapisan paket yang masuk ke dalam router, sehingga

memblokir semua serangan yang menggunakan alamat palsu. Hal ini juga menjadi

solusi sementara, karena tidak semua ISP mengimplementasikan fitur seperti ini.

Memantau firewall dan mengonfigurasikannya untuk memblokir serangan SYN flood

ketika hal tersebut terjadi. Pendekatan ini merupakan pendekatan yang sering

dilakukan oleh banyak organisasi, apalagi jika ditambah dengan Intrusion

Prevention System (IPS), meski hal ini membutuhkan kejelian dari seorang

administrator jaringan untuk memantau catatan (log) dari IPS dan firewall yang

ia atur. Bahkan, dengan kedua perangkat tersebut, klien-klien yang valid dapat

ditolaknya karena konfigurasi yang tidak benar.

SYN Flood adalah merupakan salah satu bentuk serangan Denial

Of Service (DOS) dimana penyerang akan mengirimkan SYN request kepada mesin

sasaran dengan tujuan mengkonsumsi sumber daya dari server sehingga server

tidak bisa melayani lalu lintas yang memang benar benar sah.

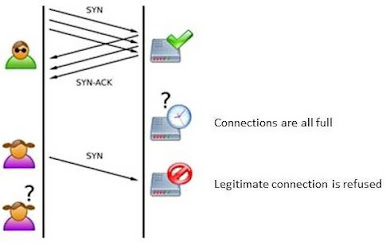

Secara teknis bagaimana SYN Flood bisa terjadi ? Pada

dasarnya ketika suatu computer terhubung kepada server maka terjadi yang

namanya koneksi TCP ke server, kemudian client dan server saling bertukar

Informasi yang pada umumnya berlaku seperti ini :

Client meminta koneksi ke server dengan mengirimkan kode SYN

( Synchronize) ke server.

Server mengenali / mengakui ( acknowledges) request ini

dengan mengirimkan kode SYN-ACK kembali ke client.

Client merespon kembali dengan mengirimkan kode ACK dan

hasilnya koneksi terjalin antara clien dan server.

Ini yang dikenal dengan nama TCP Three Way Handshake, yang

merupakan dasar dari semua koneksi yang menggunakan protokol TCP.

Namun didalam kasus SYN Flood, code ACK ( Fase 3) tidak

pernah di kirimkan kembali kepada server malah justru mengulangi SYN request ke

semua port yang ada di server. Client membuat semua SYN request tampak valid

namun karena IP addressnya adalah palsu maka tidaklah mungkin server untuk

kemudian mengakhiri koneksi tersebut. Akibatnya koneksi masih tetap terbuka (

setengah terbuka) sehingga koneksi tidak juga terjalin ( tertutup) antara

client dan server. Demikian seterusnya , lama kelamaan server akan menjadi

sangat sibuk untuk merespon resquest yang tidak berujung, bahkan pada akhirnya

client yang sah pun akan kesulitan masuk untuk terhubung ke server. Karena

sifatnya yang hanya membuat koneksi menggantung ( setengah terbuka) maka SYN

Flood juga dinamakan sebagai Half Open Attack. Sedangkan proses memindai untuk

menemukan port server yang terbuka dinamana SYN Scanning.

Beberapa tools yang tersedia untuk melakukan SYN Flood

adalah :

Trinoo – DDOS Pentesting Tools

Tribe Flood – Tribe Flood Network Denial of Service Tools (

TFNDos)

Synk4 – Syn Flooding Denial of Service Attack

TFN2K – Ddos Pentesting Tools

Contoh aplikasi diatas

dengan segala kekurangan dan kelebihannya dapat digunakan sebagai alat

untuk mengetest apakah server server dilingkungan kita masing masing cukup

memiliki proteksi terhadap SYN Flood.

Tentunya seiring dengan perkembangan telah ditemukan anti

dari SYN Flood, mengacu pada RFC (

Request For Comment) publikasi nomor 4987 ada beberapa diantaranya yaitu :

Filtering , memfilter lalu lintas data yang masuk untuk

menentukan mana yang asli mana yang palsu

Increasing Backlog , menaikkan kapasitas backlo

Reducing SYN Received Timer, mengurangi waktu yang digunakan

untuk SYN, ketika melewati masa tertentu kemudian bisa di cut requestnya.

Recycling Oldest Half Open TCP, Membuang request yang sudah

terlalu lama sehingga tidak membebani resource CPU.

SYN Cache , menggunakan SYN Cache

SYN Cookies, menggunakan SYN Cookies

Firewall & Proxies , memasang dan mengoptimalkan

perangkat firewall dan proxy

Demikian pembahasan tentang Pengertian SYN Flooding Attack,semoga bermanfaat.

ketemu di materi selanjutnya ya...

Tidak ada komentar:

Posting Komentar